Índice

Nuevos entornos de mercado y nuevos riesgos para la pyme

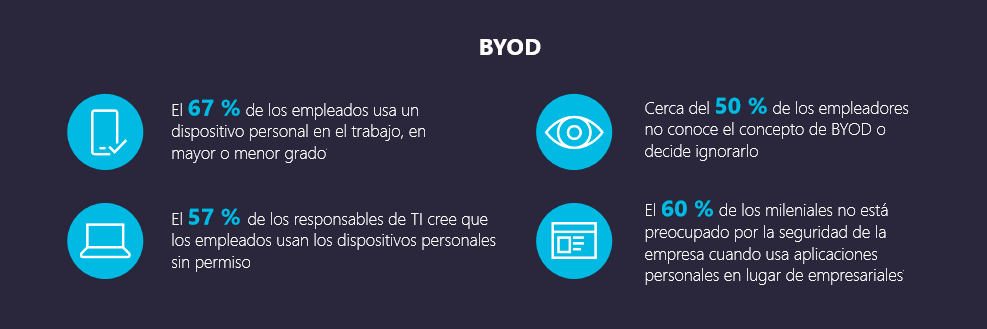

El escenario en el que operan la mayoría de las pymes en todo el mundo ha cambiado. Hoy, impulsado por los avances de las TICs, el trabajo diario de las personas se realiza tanto dentro como fuera de la oficina, con cualquier tipo de dispositivos, incluso los de uso personal de los empleados (BYOD, Bring Your Own Device).

Los analistas subrayan la idea de que, cada vez con más frecuencia, los trabajadores acceden a los servidores y sistemas de gestión e información de la organización desde entornos remotos; en ocasiones, además, por naturaleza de su función profesional, manejan datos sensibles o confidenciales y, sin saberlo, pueden hacer uso de aplicaciones no autorizadas por la dirección de IT de la compañía. En paralelo, las vías y formas de ciberataques se han multiplicado, reflejando una situación de vulnerabilidad creciente.

Todo lo anterior configura un panorama en el que los riesgos a los que se ve expuesta la seguridad de los datos de la empresa son cada vez mayores.

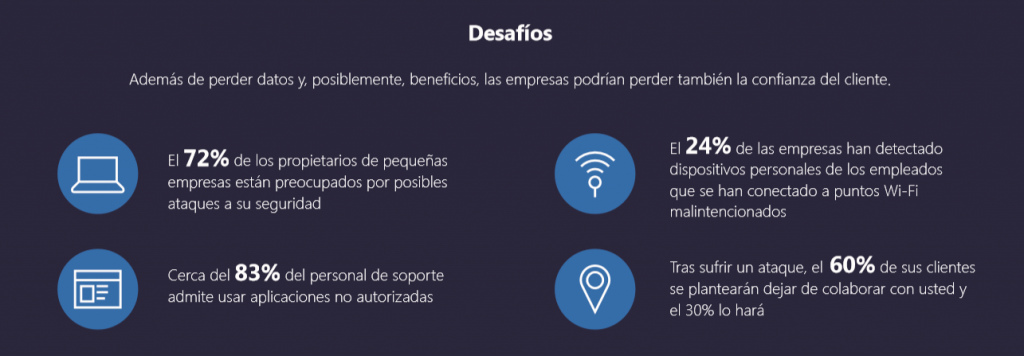

el 72% de los propietarios de pequeñas y medianas empresas están preocupados por posibles ataques a su seguridad.

Sky High Networks

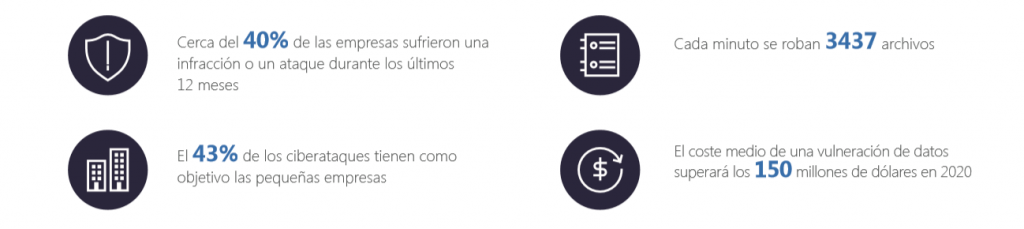

Unos riesgos que no solo afectan a la pérdida de datos, sino que seguramente también tengan un impacto en costes o en pérdida de clientes; de hecho, un informe de Dashlane indica que, “tras sufrir un ataque, el 60% de los clientes de una empresa se plantearían dejar de colaborar con ella, y el 30% lo hará”.

Los avances en la tecnología que hace posible una gestión empresarial moderna y conectada también han permitido que la tipología de ataques a los que se enfrentan las pymes hayan evolucionado, tanto en complejidad como en virulencia. A modo de ejemplos:

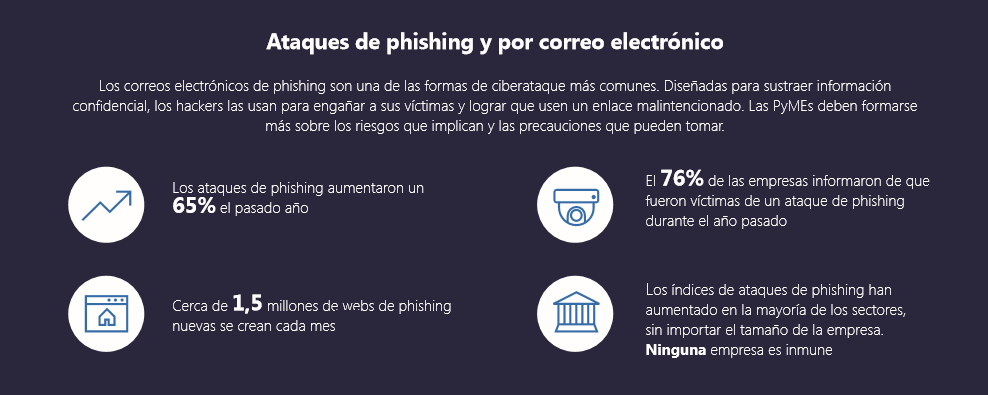

- Los correos electrónicos de phishing son una de las formas de ciberataque más comunes. Están diseñadas para sustraer información confidencial de la empresa a través de enlaces malintencionados. Según Dashlane, un 76% de las empresas informaron de que fueron víctimas de un ataque de phishing durante el año pasado.

- Ransomware, un ciberataque que ataca instalando un software malintencionado diseñado para bloquear el acceso a un sistema hasta que se pague una determinada cantidad de dinero. Muchas veces, el usuario no es consciente de esta instalación maliciosa.

- Malwares diseñados para robar información sensible de la empresa: datos bancarios, de clientes o claves de acceso. Pueden infectar los servidores a través de la instalación de un software no autorizado por la empresa o por el acceso a través de una red Wi-Fi no segura.

¿Qué tipo de empresa está más expuesta a estos riesgos?

Los ciberdelincuentes suelen elegir pymes que sospechan que han realizado menos inversiones en seguridad o que no disponen de un protocolo frente a riesgos informáticos.

En realidad, frente a lo que se cree, más del 43 % de los ataques informáticos han tenido como destinatarios pymes de menos de cien empleados. Por otro lado, los hackers suelen atacar también de forma preferente a las empresas que poseen información valiosa de clientes; de hecho, las pymes con datos personales electrónicos sobre clientes tienen un 51% más de probabilidades de sufrir ciberataques, frente al 37% de las que no tienen.

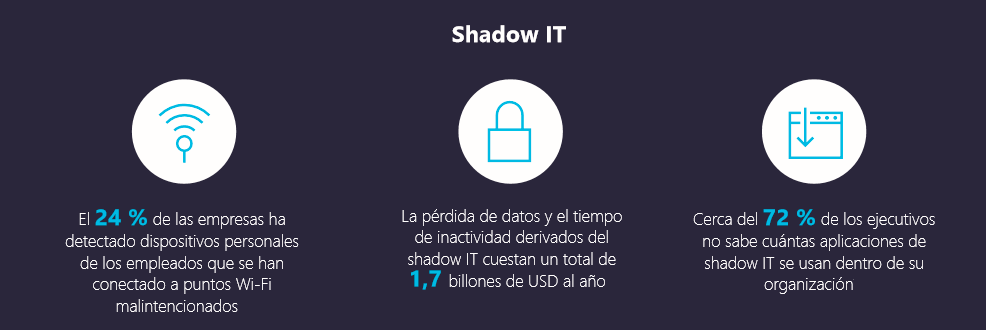

Si además la empresa maneja datos procedentes de comercio electrónico de su tienda online, también será objetivo preferente de los ciberdelincuentes. Y, por último, señalar que aquellas empresas en las que sus usuarios instalen software no autorizado en sus dispositivos (Shadow IT), también verán incrementados sus riesgos.

Según Gartner, este mismo año un tercio de los ataques con éxito que sufran los negocios serán sobre sus recursos de Shadow IT (recursos de IT no controlados por la empresa). Por esta razón, hay que tener presente que ninguna empresa o sector está libre de sufrir riesgos informáticos y que se hace indispensable disponer de los elementos necesarios para combatirlos.

Algunas claves para hacer frente a los riesgos

Proteger la información de su empresa tiene que estar dentro sus prioridades estratégicas y, además, es una obligación legal que responde a la normativa GDPR (General Data Protection Regulation) vigente en materia de protección de datos. Para lograrlo, tenga en cuenta estas claves:

- Use una plataforma tecnológica avanzada que le permita controlar en un solo sitio toda la información que manejan sus empleados. Evite diferentes sistemas.

- Forme a sus equipos para que estén alertas ante cualquier archivo sospechoso recibido por e-mail y eviten instalar aplicaciones o software sin autorización.

- Utilice un sistema de contraseñas seguro (doble autenticación), o a través de sistemas de reconocimiento facial o dactilar.

- Alerte a su personal para que custodie de forma segura sus pases de identificación, tarjetas de acceso, dispositivos móviles, archivos de personal y financieros o tarjetas de crédito.

- Use sistemas de cifrado en toda la información sensible de su organización.

- Implemente sistemas de borrado remoto de información confidencial que se haya extraviado o sustraído.

Prevención, detección y respuesta ante los ataques

La mayoría de las veces, siguiendo un sencillo protocolo en la empresa para hacer frente a los riesgos informáticos, se pueden prevenir la mayoría de las vulnerabilidades. Para ello, es fundamental plantearse posibles situaciones de riesgo respondiendo a preguntas como:

- ¿Qué tipo de información empresarial confidencial recopila y almacena?

- ¿De qué manera protege sus datos de un ciberataque?

- ¿Actualmente, cómo recopila, almacena y usa la información de sus clientes o empleados?

- ¿Cómo gestiona el acceso de los usuarios a los sistemas, aplicaciones y datos de dispositivos personales?

- ¿Qué ocurre si sus datos empresariales caen en las manos equivocadas?

- ¿Cómo gestiona de manera segura las aplicaciones y los ordenadores en distintas ubicaciones y el software personal?

- ¿Cómo controla los datos confidenciales de clientes y al mismo tiempo cumple con las necesidades de los usuarios móviles?

- ¿Qué ocurre si uno de sus empleados pierde su teléfono o su portátil?

Las respuestas ofrecerán una visión actual de la posición se su organización ante las amenazas informáticas y dan la pauta para establecer una sistemática de prevención.

Prevenir amenazas implica eliminar posibles riesgos; de ahí la importancia de la formación de los equipos de trabajo en el uso correcto de los dispositivos, el acceso a los e-mails, el tratamiento de la información confidencial, el uso de contraseñas seguras o la utilización del software y aplicaciones legales que establezca la organización.

Con todo ello, el punto de partida será ya muy alto y se evitarán muchos de los posibles riesgos.

Una fase posterior es la detección y respuesta ante los posibles ataques a los sistemas y datos de la empresa.

Trabajar en la nube siempre ofrece un mayor grado de seguridad. Plataformas como Azure incluyen soluciones de seguridad avanzada, así como garantía de privacidad a la hora de almacenar los datos sensibles de la organización.

De este modo, se garantiza que los empleados cuenten con maneras seguras de conectar con otros compañeros, clientes y socios (desde cualquier lugar y dispositivo) para mejorar la productividad y al mismo tiempo mantener el nivel de seguridad y cumplimiento normativo requerido.

Otra recomendación importante es tener siempre actualizado todo el software con el que trabaja la empresa. La mayoría de las aplicaciones incorporan elementos de seguridad en sus actualizaciones; de ahí la importancia de un mantenimiento correcto. Trabajar con soluciones basadas en SaaS (Software como Servicio), como Azure, el cloud de Microsoft; Microsoft 365, la nueva generación de Office 365, o Microsoft Dynamics 365 Business Central garantizan la disponibilidad del servicio y la seguridad de la aplicación y de los datos de la organización.

La seguridad en su pyme, un objetivo que repercutirá en el crecimiento y rentabilidad de su negocio

Hemos visto que establecer un plan de prevención y gestión de la seguridad de la información en su empresa es un requisito para la buena marcha del negocio, y que cumplir con protocolos de seguridad garantiza que su organización pueda operar sin contratiempos en cualquier circunstancia. Pero, además de proteger su negocio, conseguirá otros importantes beneficios:

- Sus empleados trabajarán mejor, se sentirán más seguros al compartir archivos o colaborando entre ellos desde cualquier dispositivo.

- Su organización podrá operar desde cualquier lugar y sin temor a los ataques / robos de datos, gracias a una protección segura dentro y fuera de las instalaciones.

- Tendrá una mayor visibilidad y un mejor control sobre el uso de dispositivos corporativos o personales; el empleado podrá usar sus propios dispositivos de manera segura y gestionar el acceso a los datos de la empresa.

- Dispondrá de la capacidad de eliminar los datos si se roba o se pierde un dispositivo.

- Obtendrá mayor rentabilidad en el negocio, al eliminar riesgos por pérdidas de información o la paralización de la actividad, entre otros posibles riesgos.